Tag: rozporządzenie o ochronie danych osobowych

Pseudonimizacja danych – co to właściwie jest?

Pseudonimizacja danych nie jest jedynie pojęciem wprowadzanym przez RODO. Już od pewnego czasu stała się np. częstą praktyką stosowaną w szkołach, w celu nieujawniania...

Bałazy: Dyrektywa RODO – czyli unijne przepisy dot. ochrony danych osobowych...

Coraz większa ilość danych, w tym danych poufnych, umieszczanych w sieci, wymaga od jej administratorów podejmowania coraz to nowych starań zmierzających do ich właściwego...

RODO coraz bliżej – uważaj na oszustów!

RODO to ostatnio gorący temat. Zostało już bardzo mało czasu na odpowiednie przygotowanie do nowego unijnego rozporządzenia. Niestety na niewiedzy i wkradających się emocjach...

Czy w związku z RODO zgoda na cookies będzie musiała być...

Każdy pewno zauważył, że ostatnio podczas odwiedzin stron serwisów internetowych coraz częściej pokazują się prośby o wyrażenie zgody na przetwarzanie danych osobowych i profilowanie?...

Tylko 25% europejskich przedsiębiorstw jest gotowych na RODO

Tylko 25 proc. dużych przedsiębiorstw czuje się przygotowanych na wprowadzenie rozporządzenia o ochronie danych osobowych RODO – wynika z badania ECM Insights 2017 przeprowadzonego...

4 pytania o ubezpieczenie firm

Co kryje się pod pojęciem all risk i co to są ubezpieczenia pakietowe?

Polscy przedsiębiorcy najchętniej kupują polisę, która chroni ich majątek. Z danych PIU...

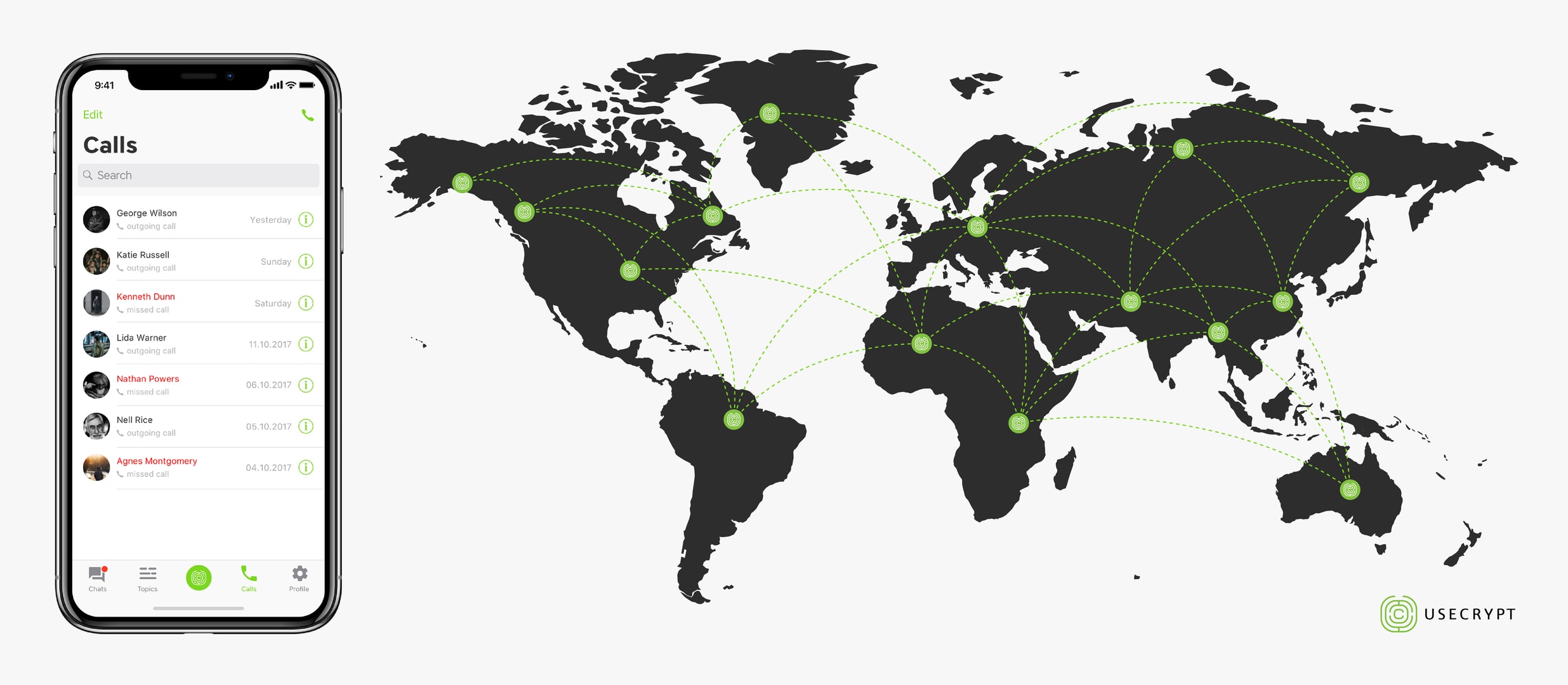

Bezpieczna komunikacja w biznesie

Polscy inżynierowie opracowali model szyfrowania, który fundamentalnie zmieni sposób bezpiecznej komunikacji w biznesie. UseCrypt Messenger zapewnia realizację szyfrowanych połączeń telefonicznych, wymianę wiadomości oraz plików...

Korzyści z rozporządzenia o ochronie prywatności

Już teraz wiele organizacji traktuje bezpieczeństwo informacji bardzo poważnie i bierze pod uwagę ochronę danych osobowych w projektowaniu nowych produktów czy usług. Te dobre...

Zmiany w przetwarzaniu danych nieletnich

Dla wielu dorosłych korzystanie z internetu to często tylko udogodnienie, dla małoletnich wirtualna rzeczywistość to codzienność. Z badań wynika, że coraz więcej dzieci odchodzi...

Nowe rozporządzenie o ochronie danych osobowych

17 maja 2016 r. weszło w życie rozporządzenie Parlamentu Europejskiego i Rady (UE) 2016/679 z dnia 27 kwietnia 2016 r. w sprawie ochrony osób...

Ochrona danych osobowych w 2016r

W sobotę 28 stycznia przypada Dzień Ochrony Danych Osobowych. Miniony rok obfitował w ważne dla bezpieczeństwa informacji i ochrony naszej prywatności wydarzenia. Z jednej...